- Cloud

- Networks

- Linux

- Innovation

•

•

•

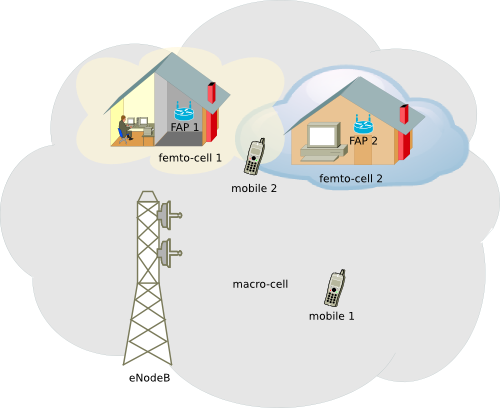

Femto celdas desafíos en la gestión de interferencias

En este contexto, los operadores han impulsado la implementación de femto-celdas para disminuir la distancia con el UE y poder mantener una buena calidad de la señal. Sin embargo, las femto-celdas deben operar en la banda de frecuencias designadas para dicha comunicación y coincidir con las frecuencias asignadas al operador.

Aplicaciones para la elaboración de documentos científicos, procesamiento de datos y simulación

Aplicaciones que facilitan el procesamiento de los datos obtenidos como resultado de una investigación, ya sean matemáticos o de red. A continuación, se describe una lista de las aplicaciones más útiles para el procesamiento de datos derivados de la investigación, documentos, imágenes y otras relacionadas a la administración del sistema.

¿Cómo administrar grupos, usuarios y permisos?

Los sistemas basados en Unix organizan todo esto por usuarios y grupos, donde cada usuario debe identificarse con un nombre de usuario y una contraseña. Durante el proceso de login, la contraseña introducida por cada usuario, es encriptada y comparada con las contraseñas encriptadas que han sido previamente almacenadas en el sistema.

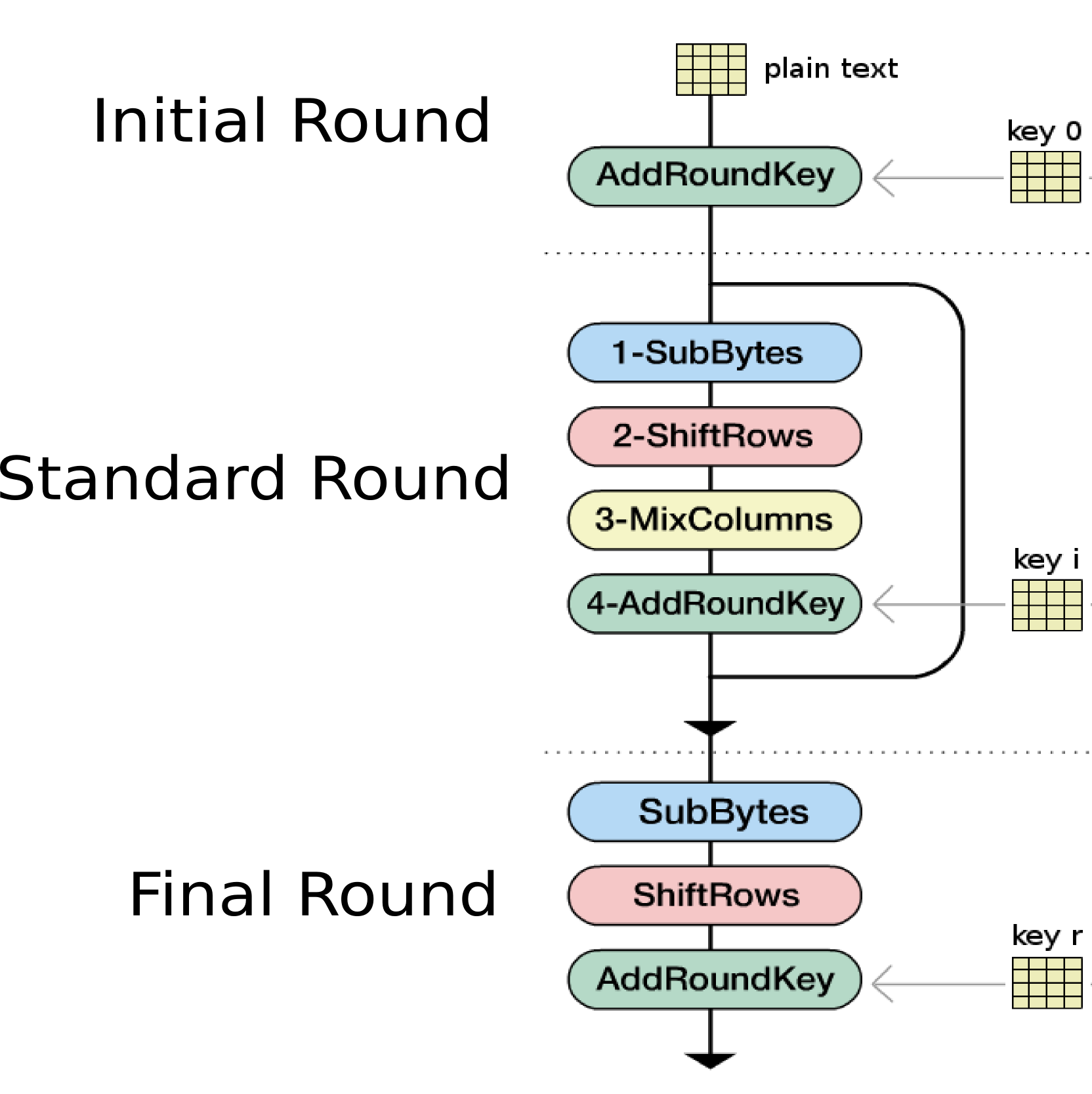

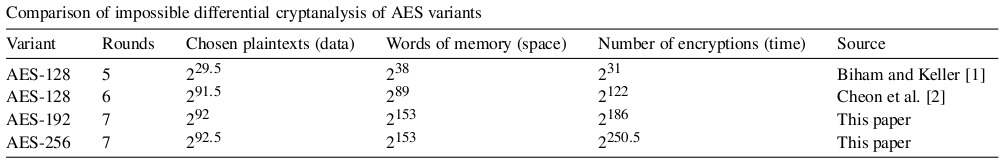

Ataque contra AES Omisión de MixColumns

Un estudio reciente realizado por Orr Dunkelman y Nathan Keller, muestra que si se ve comprometida la seguridad por la omisión de dicha transformación. Los resultados obtenidos reflejan que en el caso del análisis omitiendo MixColumns se reduce la complejidad del algoritmo por un factor de 2^16.

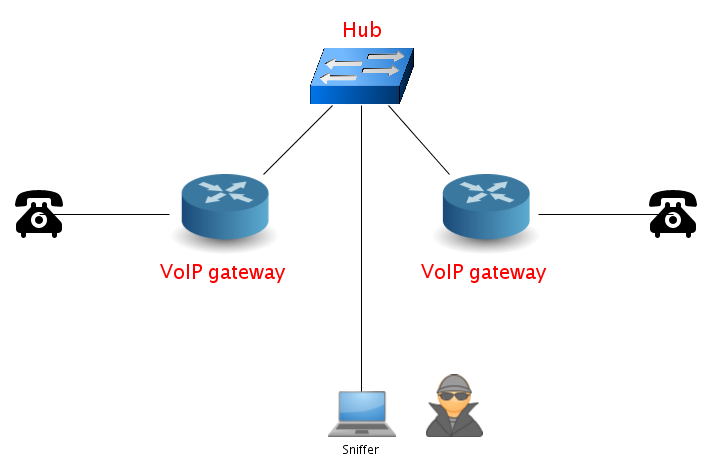

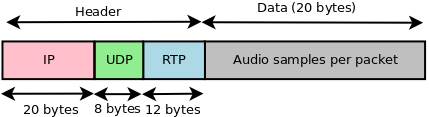

¿Cómo obtener un modelo de tráfico para VoIP?

En este artículo se describe como obtener un modelo de tráfico para voip, el cual es bastante sencillo de interpretar y facilitará algunas de las cosas que se deben hacer.

¿Qué es VoIP?

VoIP se refiere a la tecnología necesaria para la comunicación de voz a través de IP, mientras que, ToIP es un servicio telefónico para los usuarios que utiliza VoIP como tecnología para dar dicho servicio. VoIP permite la transmisión de voz por medio de una red IP, incluyendo aquellas conectadas a Internet, consiste en la digitalización de la señales de voz por medio de un codec

Ataque criptográfico contra AES Impossible Differential Attack

Hace algún tiempo leí un artículo interesante de un “ataque exitoso” contra AES, el famoso algoritmo de criptografía simétrica. Raphael C.-W. Phan presentó un “impossible differential attack” a 7 rondas para AES-192 y AES-256. Algunos se preguntarán que tipo de ataque es este?, pues bien, es un criptoanálisis que se aprovecha de las diferencias que son imposible de darse, de un bloque de datos a través del cifrado, con la finalidad de descubrir la clave. Sin entrar en muchos detalles del método utilizado, a continuación comento algunos de los resultados más importantes de dicho estudio.

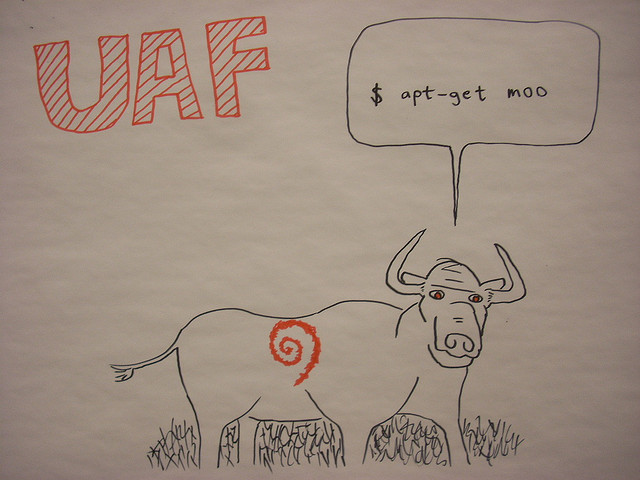

¿Cómo instalar, actualizar y otras cosas con gestores de paquetes en Linux?

Los gestores de paquetes son herramientas que automatizan el proceso de instalación, actualización, desintalación o configuración del software en Linux.

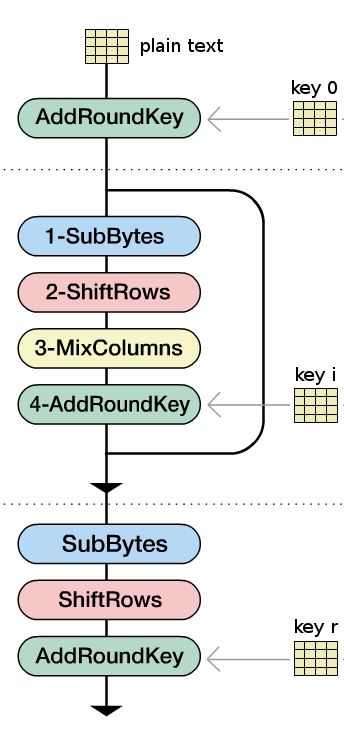

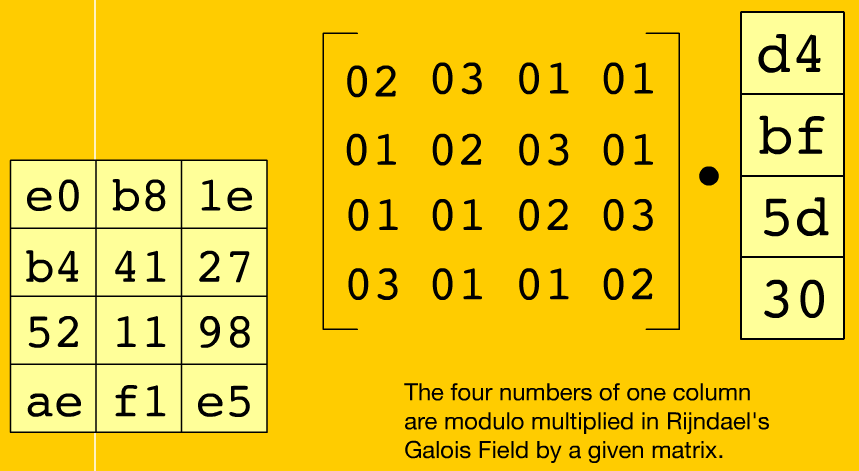

Generalidades de AES (Advanced Encryption Standard) II Parte

Ahora, comentaremos algunos detalles de las llamadas transformaciones (ByteSub, ShiftRow, MixColumns y AddRoundKey) y el proceso de generación de subclaves. Para ver más detalles de una manera más dinámica se recomienda la aplicación Rijndael Animation.

Generalidades de AES (Advanced Encryption Standard) I Parte

El algoritmo AES (Advanced Encryption Standard), conocido como Rijndael, fue nombrado así por sus creadores Joan Daemen y Vincent Rijmen, es el actual estándar internacional de cifrado para comunicaciones desde octubre del 2000. Dicho algoritmo se caracteriza por ser un cifrado simétrico por bloques con longitud de clave variable; la longitud de la clave por defecto es de 128 bits pero también puede establecerse a 192 o 256 bits.